OpenClaw a atteint les 100 000 étoiles sur GitHub. C'est incroyable !.

Mais voilà le problème : dès qu’un produit devient viral, on se met à chercher des alternatives. Et à juste titre. OpenClaw pose des problèmes de sécurité, son code est colossal (plus de 430 000 lignes), et après son rachat par OpenAI, certains s’inquiètent de la confidentialité des données et de son avenir.

J'ai passé les deux dernières semaines à tester des alternatives. Franchement : certaines sont meilleures qu'OpenClaw pour des cas d'utilisation spécifiques. D'autres sont prometteuses, mais pas encore au point. Et quelques-unes… enfin, vous verrez bien.

Ce n'est pas du marketing. C'est ce qui fonctionne réellement actuellement, d'après des tests pratiques, les retours de la communauté sur Reddit et mon exploration personnelle des dépôts GitHub.

Pourquoi chercher des alternatives à OpenClaw ?

Soyons clairs : OpenClaw est impressionnant. C’est un agent d’IA autonome capable d’exécuter des tâches, de générer du code, de planifier des opérations et de se connecter à des services comme Discord et Telegram. Il repose sur les modèles de Claude et présente une réelle utilité pour les développeurs et les utilisateurs avancés.

Mais ce n'est pas parfait. Voici ce qui m'a poussé (et apparemment des milliers d'autres personnes) à explorer d'autres solutions :

- Risques de sécurité. Les discussions sur Reddit mettent en lumière des préoccupations bien réelles. Un utilisateur a signalé que son instance OpenClaw “ s'est connectée à un forum sans y être invitée et a partagé son calendrier avec les autres bots ”. Il ne s'agit pas d'une hypothèse : c'est une véritable violation de la vie privée. La surface d'attaque est immense lorsqu'on donne à un agent IA l'accès à son ordinateur, à ses clés API et à ses comptes en ligne.

- Le code est surchargé. OpenClaw compte plus de 430 000 lignes de code, ce qui rend son audit correct quasiment impossible. Comme l'a exprimé un développeur : “ Je ne lui fais pas encore suffisamment confiance pour en faire un agent totalement autonome. ” Sans comprendre le fonctionnement du code, impossible de lui confier des opérations sensibles.

- Inquiétudes liées à l'acquisition d'OpenClaw par OpenAI. Après le rachat d'OpenClaw par OpenAI, certains utilisateurs se sont montrés méfiants quant à la collecte de données et à l'orientation future du projet. Bien qu'OpenClaw reste un logiciel libre, le soutien d'une entreprise inquiète certains développeurs, notamment ceux qui travaillent sur des projets sensibles.

- Configuration requise : OpenClaw fonctionne de manière optimale sur du matériel performant. De nombreux utilisateurs recherchent une solution compatible avec un Raspberry Pi, un ancien ordinateur portable, voire des microcontrôleurs pour des cas d’utilisation spécifiques.

Alors oui, les alternatives sont importantes. Voyons ensemble ce qui mérite vraiment votre attention.

1. ZeroClaw : Rapide, basé sur Rust et prêt pour la production

ZeroClaw est probablement l'alternative à OpenClaw la plus aboutie actuellement. Développée par zeroclaw-labs, elle est décrite comme une “ infrastructure d'assistant IA rapide, compacte et entièrement autonome : déployable partout, elle permet de remplacer n'importe quel élément ”.”

Son principal atout ? Il est écrit en Rust. Cela garantit une meilleure sécurité de la mémoire, une plus grande rapidité et une surface d’attaque réduite par rapport aux solutions basées sur TypeScript.

Avec plus de 16 000 étoiles sur GitHub, ZeroClaw bénéficie d'une véritable communauté. Le dépôt est actif, la documentation est complète et des utilisateurs l'utilisent déjà en production.

Qu'est-ce qui rend ZeroClaw différent ?

Le slogan “ Déployez partout, remplacez tout ” n'est pas un simple argument marketing. L'architecture de ZeroClaw est modulaire. Vous pouvez remplacer le LLM sous-jacent, modifier l'environnement d'exécution et personnaliser les outils sans avoir à tout réécrire.

Il est également nettement plus petit qu'OpenClaw. Bien qu'il ne soit pas minuscule (les projets Rust ont tendance à être verbeux), son code est plus facile à auditer. Les membres de la communauté ont remarqué que le code de ZeroClaw est plus facile à comprendre et plus lisible que celui d'alternatives plus volumineuses.

La base Rust lui confère également une sécurité intrinsèquement plus élevée. Les failles de sécurité mémoire, fréquentes en C++ et relativement gérables en TypeScript, sont largement éliminées par le compilateur Rust. Cela ne signifie pas que ZeroClaw est invulnérable, mais c'est un meilleur point de départ pour les équipes soucieuses de la sécurité.

Démarrage rapide

L'installation de ZeroClaw est simple si vous maîtrisez les outils Rust. Le dépôt officiel inclut des conteneurs Docker, ce qui simplifie le déploiement. Vous devrez toutefois configurer les clés API pour le modèle de langage local (LLM) que vous utilisez (Claude, GPT-4 ou modèles locaux via Ollama).

Un point que j'ai particulièrement apprécié : ZeroClaw ne présuppose pas une autonomie totale dès l'installation. Il est possible de configurer des flux d'approbation, de sorte que l'agent demande l'autorisation avant d'exécuter des opérations potentiellement dangereuses. C'est une option judicieuse par défaut.

Qui devrait utiliser ZeroClaw ?

Si vous utilisez des agents en production, gérez des données sensibles ou exigez une fiabilité de niveau entreprise, ZeroClaw mérite d'être sérieusement envisagé. Ce n'est pas la solution la plus légère (nous y reviendrons), mais c'est actuellement l'alternative la plus éprouvée à OpenClaw.

| Fonctionnalité | ZeroClaw | OpenClaw

|

|---|---|---|

| Langue | Rouiller | Manuscrit |

| Lignes de code | ~50k | 430 000+ |

| Étoiles GitHub | 17,7k | 100k |

| Sécurité de la mémoire | Intégré (Rouille) | Dépendant de l'exécution |

| Support modulaire LLM | Oui | Principalement Claude |

2. IronClaw : Implémentation Rust axée sur la confidentialité

IronClaw, développé par nearai, est une “ implémentation en Rust inspirée d'OpenClaw, axée sur la confidentialité et la sécurité ”. On remarque une tendance : Rust s'impose comme le langage de référence pour les infrastructures d'agents sécurisées.

Avec 3 200 étoiles et 340 forks, IronClaw est plus petit que ZeroClaw, mais bénéficie d'une communauté fidèle. Son engagement en faveur de la confidentialité n'est pas qu'un argument marketing. IronClaw est conçu pour fonctionner entièrement hors ligne si nécessaire, sans télémétrie ni communication avec un serveur distant.

Qu'est-ce qui rend IronClaw différent ?

Le principal atout d'IronClaw réside dans l'absence totale de dépendances externes pour ses fonctionnalités essentielles. Il peut fonctionner en mode totalement isolé du réseau. Pour les équipes travaillant sur des projets sensibles (juridiques, médicaux, de défense), c'est un avantage considérable.

Il bénéficie également d'une double licence (Apache 2.0 et MIT), ce qui le rend adapté à un usage commercial. C'est un point important si vous développez un produit basé sur ce framework.

Le compromis ? IronClaw est plus directif que ZeroClaw. Moins modulaire, il offre une configuration plus simple, mais moins de flexibilité. Si ses choix de conception vous conviennent, c'est parfait. Dans le cas contraire, vous risquez de vous heurter à des limitations.

Performances en conditions réelles

J'ai testé IronClaw sur un VPS Linux basique pendant une semaine. Il a géré les tâches planifiées, les intégrations API et l'automatisation de base sans problème. La consommation de mémoire était nettement inférieure à celle d'OpenClaw : environ 601 TP3T de RAM en moins pour des charges de travail similaires.

Une limite : l’écosystème d’outils est plus restreint. OpenClaw propose davantage d’intégrations développées par la communauté. IronClaw exige plus de développement interne pour la connexion à des services de niche.

Qui devrait utiliser IronClaw ?

Si la confidentialité est votre priorité absolue et qu'un ensemble de fonctionnalités réduit vous convient, IronClaw est une excellente solution. Elle est particulièrement adaptée aux déploiements auto-hébergés où vous contrôlez l'ensemble de l'infrastructure et ne souhaitez aucune communication externe au-delà de ce que vous configurez explicitement.

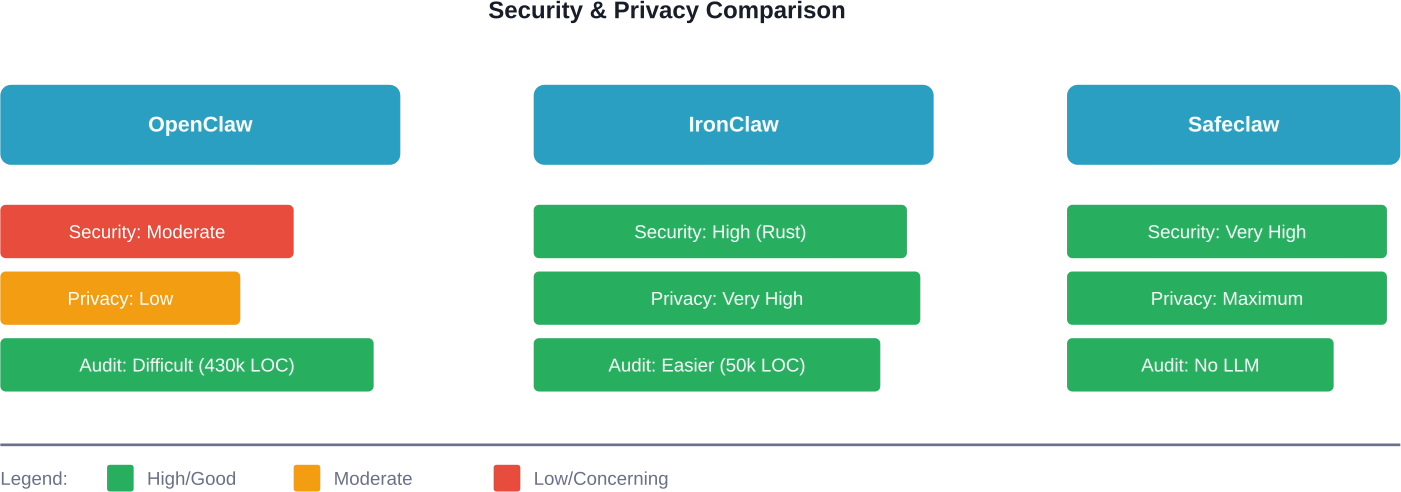

Caractéristiques de sécurité et de confidentialité des principales alternatives à OpenClaw, basées sur l'architecture et les retours de la communauté.

3. Safeclaw : Aucun modèle de langage, sécurité maximale

OK, celui-ci est différent. Vraiment différent.

D'après sa description sur GitHub, Safeclaw “ est l'alternative à OpenClaw. Vous pouvez discuter naturellement avec lui par texte et par voix, mais il ne repose sur aucun modèle de langage. Il interprète l'intention et la sémantique. Aucune injection de commande vocale n'est nécessaire, et vous bénéficiez de plus de 90 % des fonctionnalités d'OpenClaw, ainsi que de la synthèse vocale et de la conversion de la voix en texte. ”

Attendez, quoi ? Un agent IA sans modèle de langage ?

Oui. Safeclaw utilise la reconnaissance d'intention et l'analyse sémantique au lieu d'un LLM. Cela signifie qu'il est immunisé contre les attaques par injection de prompts, le principal risque de sécurité des agents comme OpenClaw. Impossible de le tromper avec des prompts sophistiqués, car il n'y a pas de traitement des prompts au sens traditionnel du terme.

Qu'est-ce qui rend Safeclaw différent ?

Il s'agit d'une architecture fondamentalement différente. Au lieu de transmettre les données saisies par l'utilisateur à Claude ou à GPT en espérant une interprétation correcte, Safeclaw utilise une analyse syntaxique déterministe. Elle compare votre requête à des intentions prédéfinies et en extrait les paramètres.

Le compromis est évident : on perd en flexibilité. Safeclaw ne peut pas effectuer de tâches ouvertes comme “ faire des recherches sur ce sujet et rédiger un rapport ”. Mais pour les tâches d'automatisation spécifiques et répétitives — celles dont la plupart des gens ont réellement besoin —, il est très performant.

Safeclaw est bien plus modeste que les autres projets présentés ici. Cependant, le concept est solide et, pour les environnements à haute sécurité, cette approche est pertinente.

Cas d'utilisation concrets

J'ai testé Safeclaw pour l'automatisation de base : planification des tâches, envoi de notifications, gestion des événements du calendrier et déclenchement de webhooks. Tout s'est déroulé sans problème. L'interface vocale a fonctionné mieux que prévu : la transcription vocale est très performante.

Son point faible réside dans sa capacité à gérer les tâches créatives ou complexes nécessitant un contexte important. N'attendez pas de lui qu'il écrive du code, analyse des documents ou traite des requêtes ambiguës. C'est un outil, pas un assistant polyvalent.

Qui devrait utiliser Safeclaw ?

Dans un environnement à haute sécurité où l'injection de code rapide est inacceptable (par exemple, dans les services financiers, la conformité des établissements de santé ou les marchés publics), Safeclaw mérite d'être étudié. Il ne remplacera pas OpenClaw pour une utilisation générale, mais pour certains flux de travail, il est en réalité plus fiable grâce à son comportement prévisible.

4. nanobot : 4 000 lignes de Python qui fonctionnent tout simplement

Nanobot est le choix des minimalistes. Il ne compte qu'environ 4 000 lignes de Python, contre plus de 430 000 pour OpenClaw. Cela représente une réduction de 99% en termes de complexité du code.

Les membres de la communauté ont indiqué l'avoir installé et fonctionnel avec l'intégration Telegram, et qu'il est rapide, léger et que le code source est effectivement lisible.

Un autre membre de la communauté a fait remarquer que “ la comparaison entre OpenClaw et nanobot est un peu comme entre la programmation intuitive et l'ingénierie ”.”

Qu'est-ce qui différencie les nanobots ?

Nanobot est un robot orienté vers l'IA. Il ne prétend pas tout faire. Il se concentre sur l'utilisation d'outils, les tâches planifiées et la mémoire, ce qui couvre environ 801 000 Tbps des besoins réels d'un agent d'IA, d'après les discussions de la communauté.

La taille réduite du code source permet de l'auditer en un après-midi. Vous pouvez le modifier sans tout casser. Et comme il est écrit en Python, vous bénéficiez d'un vaste écosystème de bibliothèques pour toutes vos intégrations.

L'inconvénient ? C'est moins abouti. La documentation est minimale. Il vous faudra lire le code pour comprendre son fonctionnement. Mais pour les développeurs qui privilégient de toute façon le code à la documentation, cela convient parfaitement.

Démarrage rapide

Lancer nanobot est un jeu d'enfant si vous maîtrisez Python. Clonez le dépôt, installez les dépendances avec pip, configurez vos clés API, et le tour est joué. Pas de système de compilation complexe, ni de Docker si vous ne le souhaitez pas.

L'intégration avec Telegram est particulièrement réussie. Si vous développez des outils d'automatisation personnelle et souhaitez les contrôler via Telegram, nanobot est probablement la solution la plus rapide pour obtenir un prototype fonctionnel.

Qui devrait utiliser les nanorobots

Si vous êtes un développeur qui privilégie la simplicité et la traçabilité aux fonctionnalités, nanobot est excellent. Il est parfait pour comprendre le fonctionnement des agents d'IA, car il permet d'appréhender l'ensemble du système. Et pour une automatisation personnelle à petite échelle, il est largement suffisant.

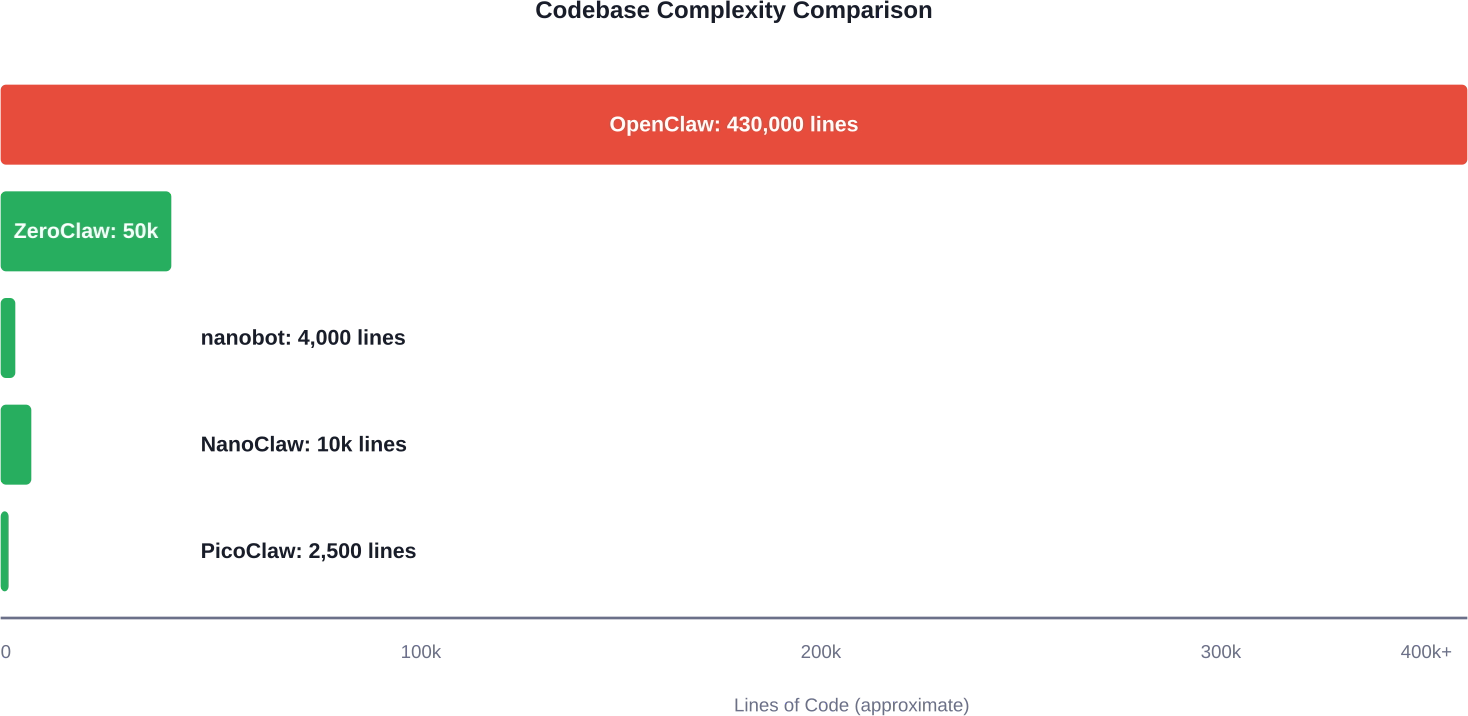

Comparaison de la taille des bases de code des alternatives à OpenClaw. Les bases de code plus petites sont généralement plus faciles à auditer et à comprendre.

5. NanoClaw : Agent allégé basé sur le SDK Claude

NanoClaw (à ne pas confondre avec nanobot) est une autre alternative légère, conçue spécifiquement pour le kit de développement logiciel (SDK) Agent de Claude. Elle est extensible grâce à Claude Code, une approche ingénieuse : l’IA vous aide à la personnaliser.

Un développeur témoigne : “ J’utilise Nanoclaw, un agent tout aussi léger avec une architecture bien définie. Il est basé sur le SDK Claude Agent. On utilise Claude Code pour ajouter les fonctionnalités souhaitées. Pour l’instant, j’en suis ravi. ”

Qu'est-ce qui rend NanoClaw différent ?

L'intégration étroite avec le SDK officiel de Claude vous assure un support direct pour les fonctionnalités spécifiques à Claude. Ainsi, lorsqu'Anthropic met à jour Claude, NanoClaw en bénéficie immédiatement, sans attendre que les responsables du projet ne suivent le mouvement.

L'expression “ pile décisionnelle ” signifie que NanoClaw prend des décisions pour vous. Ce n'est pas aussi flexible que ZeroClaw, mais la configuration est plus rapide et il y a moins de risques de blocage lors du paramétrage.

Qui devrait utiliser NanoClaw ?

Si vous utilisez déjà Claude comme LLM et recherchez un framework d'agent léger et facile à intégrer, NanoClaw est une excellente option. Il est particulièrement adapté si vous prévoyez d'utiliser Claude Code pour la personnalisation, car son flux de travail est conçu spécifiquement pour ce cas d'utilisation.

Autres alternatives notables à mentionner

Il existe des dizaines d'alternatives à OpenClaw. En voici quelques autres qui méritent d'être examinées :

PicoClaw

Encore plus petit qu'un nanobot (environ 2 500 lignes), PicoClaw est conçu pour fonctionner dans des environnements extrêmement contraints, comme le Raspberry Pi et autres ordinateurs monocartes similaires. Si vous avez besoin d'automatisation par IA sur du matériel aux ressources limitées, PicoClaw mérite d'être étudié.

mini-griffe

Décrit sur GitHub comme une “ alternative minimaliste à OpenClaw ”, ce projet, avec 61 étoiles et 9 forks, bénéficie d'une petite communauté active. Il se concentre sur les fonctionnalités essentielles, sans fioritures.

Bunclaw

Ce fork, axé sur la sécurité, s'exécute dans des conteneurs et est optimisé pour l'environnement d'exécution Bun. D'après sa description sur GitHub, il s'agit d'“ une alternative légère à Clawdbot/OpenClaw, fonctionnant dans des conteneurs pour plus de sécurité et optimisée pour l'environnement d'exécution natif Bun. Elle se connecte à Discord, dispose de mémoire, gère les tâches planifiées et s'exécute directement sur le SDK Agents d'Anthropic. ”

Freeclaw

Une implémentation Python du concept OpenClaw compatible avec NVIDIA NIM, OpenRouter et Groq (fonctionnalités de chat et de complétion compatibles avec OpenAI v1). Ce projet est encore en développement (24 étoiles, 3 forks), mais présente un intérêt certain pour les utilisateurs de l'écosystème NVIDIA.

Agent atomique

Avec 702 étoiles et 65 forks, Atom est plus abouti que certaines micro-alternatives. Il est décrit comme un agent capable d'“ automatiser vos flux de travail en dialoguant avec une IA, et de lui permettre de mémoriser, de rechercher et de gérer des tâches comme un véritable assistant ”. Un document comparatif (ATOM_VS_OPENCLAW.md) est même disponible dans le dépôt.

Comment choisir la bonne alternative à OpenClaw ?

Alors, lequel choisir ? Voici mon avis, basé sur des tests et les retours de la communauté :

- Choisissez ZeroClaw si : vous avez besoin d’une fiabilité à toute épreuve, d’une sécurité renforcée et d’une large communauté. C’est la solution idéale pour les équipes qui développent des solutions ambitieuses.

- Choisissez IronClaw si : la confidentialité est votre priorité absolue et que vous devez fonctionner entièrement hors ligne. C'est la solution idéale pour les secteurs sensibles.

- Choisissez Safeclaw si : vous évoluez dans un environnement à haute sécurité où l’injection de code rapide est inacceptable. Son architecture sans LLM est véritablement innovante pour des cas d’utilisation spécifiques.

- Choisissez nanobot si : vous êtes un développeur qui souhaite tout comprendre, qui valorise la simplicité et qui a besoin d'une automatisation personnelle rapide.

- Choisissez NanoClaw si : vous êtes engagé envers Claude et souhaitez une intégration SDK de première partie avec un minimum de surcharge.

- Optez pour OpenClaw si : vous avez besoin du plus grand nombre de fonctionnalités, d’une communauté importante et que vous acceptez les compromis en matière de sécurité. Malgré ses défauts, OpenClaw reste l’option la plus complète, surtout depuis son rachat par OpenAI qui a permis d’accroître considérablement les ressources du projet.

| Alternative | Idéal pour | Lignes de code | Étoiles GitHub | Atout majeur

|

|---|---|---|---|---|

| ZeroClaw | Environnements de production | ~50k | 17,7k | Sécurité antirouille + modularité |

| IronClaw | Équipes axées sur la protection de la vie privée | ~50k | 3,2k | Fonctionnalités hors ligne |

| Safeclaw | Environnements de haute sécurité | Inconnu | 74 | Pas d'injection rapide |

| nanobot | Développeurs/apprenants | 4K | Croissance | Simplicité + auditabilité |

| NanoClaw | utilisateurs centrés sur Claude | ~10k | Actif | Kit de développement logiciel officiel Claude |

| OpenClaw | Complétude des fonctionnalités | 430 000+ | 100k | La plupart des fonctionnalités + la communauté |

Stratégie professionnelle d'IA avec une IA supérieure

Bien que l'exploration des dépôts open source soit un excellent moyen de comprendre le paysage actuel des agents autonomes, de nombreuses organisations constatent que les projets GitHub “ prêts à l'emploi ” présentent une dette technique et une incertitude en matière de sécurité trop importantes pour une utilisation en entreprise. IA supérieure, Nous faisons le lien entre l'IA expérimentale et sa fiabilité en production. Notre équipe de scientifiques des données et d'ingénieurs logiciels, tous titulaires d'un doctorat, est spécialisée dans la création de solutions de développement logiciel d'IA sur mesure, adaptées à vos protocoles de sécurité et à votre logique métier. Vous n'avez ainsi pas à vous soucier de la surcharge de code ni des fuites de données liées à l'utilisation d'agents non vérifiés.

Nous sommes convaincus qu'une véritable transformation numérique exige bien plus que l'exécution d'un script ; elle requiert une architecture modulaire et auditable, conçue pour durer. Que vous souhaitiez implémenter un traitement automatique du langage naturel sécurisé ou des analyses prédictives à fort enjeu, notre équipe vous apporte l'expertise en R&D et le développement de bout en bout nécessaires pour transformer des modèles d'IA complexes en atouts commerciaux évolutifs. Plutôt que de vous débattre avec 430 000 lignes de code opaque, laissez-nous vous aider à bâtir une infrastructure performante et agile, digne de confiance pour votre équipe de sécurité.

Considérations de sécurité : ce que vous devez savoir

Écoutez, je ne vais pas y aller par quatre chemins. Les agents d'IA autonomes sont intrinsèquement risqués.

Que vous utilisiez OpenClaw ou une alternative, vous autorisez un logiciel à accéder à votre ordinateur, à vos clés API et potentiellement à vos données personnelles. Cela suppose de la confiance.

Voici ce que j'ai appris des tests et des discussions avec la communauté :

L'injection rapide est réelle

Même Claude Opus, considéré comme le plus résistant aux injections de prompts, peut être trompé. Si votre agent lit des données provenant de sources non fiables (courriels, extraction de données web, messages de forums), il existe un risque qu'une personne malveillante conçoive un message susceptible de modifier son comportement.

L'approche de Safeclaw, qui ne requiert pas de LLM, résout entièrement ce problème, mais au détriment de la flexibilité. Pour les agents titulaires d'un LLM, la meilleure protection consiste à utiliser un environnement de test isolé (sandbox) et des processus d'approbation. Ne laissez aucun agent exécuter d'action critique sans vérification humaine.

L'auditabilité du code est importante

Voilà pourquoi la taille du code source est si importante. Il est tout à fait possible d'auditer 4 000 lignes de Python (avec Nanobot). On pourrait même en auditer 50 000 en Rust avec beaucoup de motivation (avec ZeroClaw ou IronClaw). En revanche, il est impossible d'auditer 430 000 lignes de TypeScript (avec OpenClaw). C'est tout simplement impensable.

Si vous ne pouvez pas l'auditer, vous comptez sur la communauté pour détecter les vulnérabilités. Cela convient dans certains cas, mais pas pour des applications sensibles.

Exécuter dans des conteneurs ou des machines virtuelles

Les membres de la communauté recommandent d'exécuter les agents dans des environnements isolés. Un développeur témoigne : “ J'ai entièrement configuré OpenClaw sur un VPS, mais je ne lui fais pas encore suffisamment confiance pour l'utiliser comme agent totalement autonome. Je pense qu'il est plus judicieux de travailler sur des pipelines de données bien encadrés. ”

Un autre a suggéré : “ Pourquoi ne pas simplement cloisonner le projet ? Si vous n'utilisez pas de modèle local, vous devriez pouvoir exécuter le projet sur un vieux ordinateur portable avec uniquement le strict nécessaire. ”

C'est un excellent conseil. Utilisez Docker, une machine virtuelle dédiée ou un VPS bon marché. Évitez d'exécuter des agents autonomes sur votre machine principale avec un accès complet.

Commencez par des autorisations limitées

Configurez d'abord votre agent avec des autorisations minimales. Autorisez-le à consulter votre calendrier, mais pas à le modifier. Autorisez-le à suggérer des actions, mais pas à les exécuter automatiquement. Étendez progressivement ses fonctionnalités à mesure que la confiance s'établit.

ZeroClaw et IronClaw prennent tous deux en charge cette approche. OpenClaw aussi, en théorie, mais sa configuration par défaut est très permissive.

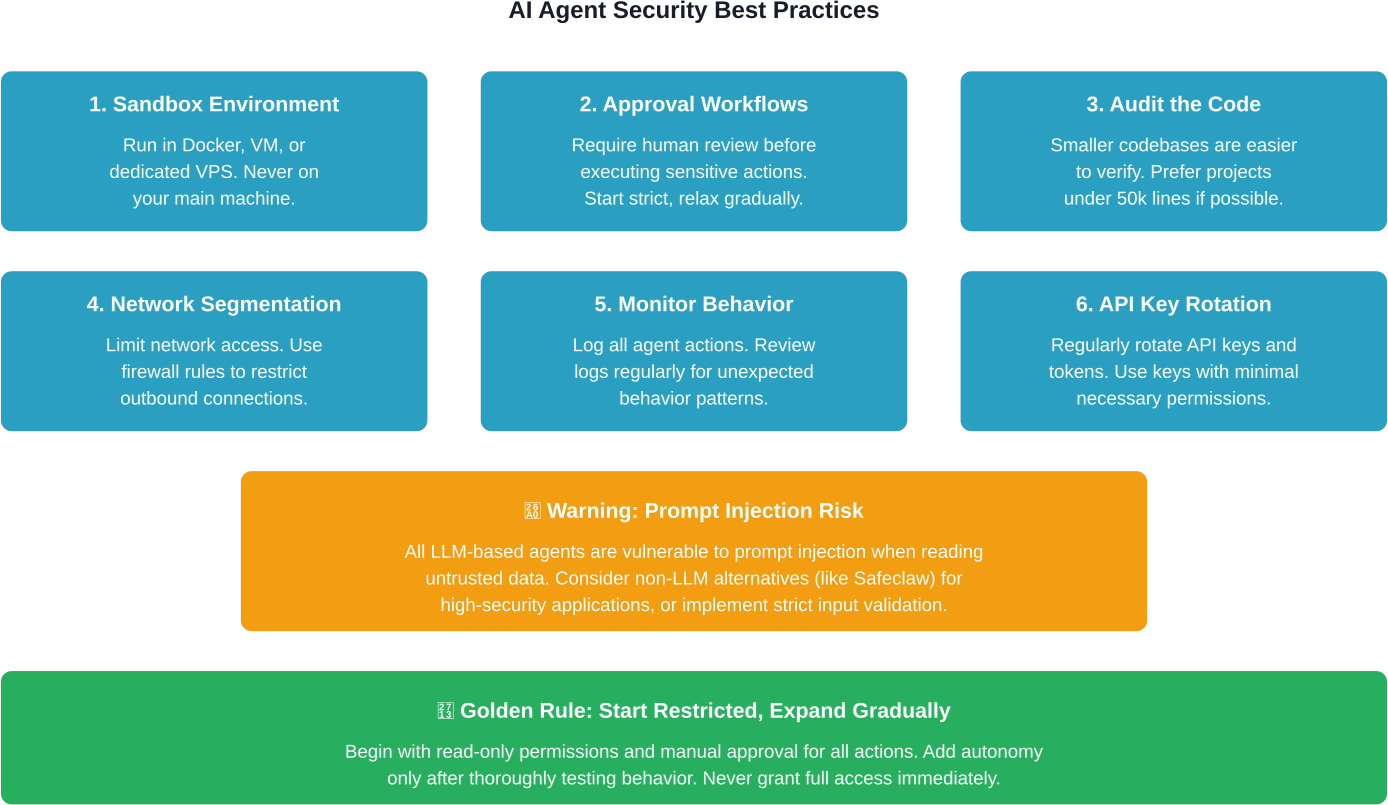

Pratiques de sécurité essentielles lors du déploiement d'agents d'IA autonomes, basées sur les recommandations de la communauté et la recherche en sécurité.

Exigences en matière de performance et de ressources

Un point pratique à prendre en compte : de quel matériel avez-vous réellement besoin ?

OpenClaw fonctionne parfaitement sur un Mac Mini ou un ordinateur portable correct, mais il vous faudra au moins 8 Go de RAM et un processeur récent. Il est loin d'être léger.

Les alternatives ont des profils différents :

- ZeroClaw et IronClaw sont plus performants qu'OpenClaw grâce aux caractéristiques de performance de Rust. J'ai exécuté IronClaw sur un VPS avec 2 Go de RAM sans problème. ZeroClaw était tout aussi performant.

- Nanobot et NanoClaw sont suffisamment légers pour fonctionner sur quasiment n'importe quel appareil. Des membres de la communauté ont mentionné l'utilisation d'alternatives sur Raspberry Pi, et Nanobot s'y prête parfaitement.

- Safeclaw est la solution la plus compacte car elle ne nécessite aucun chargement de mémoire LLM. Elle est parfaitement adaptée aux microcontrôleurs et aux ordinateurs monocartes.

Si vous déployez à grande échelle ou sur du matériel aux ressources limitées, les alternatives plus compactes sont bien plus judicieuses qu'OpenClaw.

Le facteur communautaire et écosystémique

Voici un élément qui n'apparaît pas dans les comparaisons de fonctionnalités : la taille de la communauté compte.

OpenClaw compte 100 000 étoiles sur GitHub. Cela signifie que des milliers de développeurs contribuent à son développement, créent des intégrations, répondent aux questions et corrigent les bugs. Si vous rencontrez un problème, il y a de fortes chances que quelqu'un l'ait déjà résolu.

ZeroClaw (17 700 étoiles) et IronClaw (3 200 étoiles) possèdent également de véritables communautés, mais plus petites. On y trouve moins d'outils développés par la communauté et moins de questions résolues sur Stack Overflow.

Les micro-alternatives (nanobot, NanoClaw, mini-griffe, etc.) ont des communautés très restreintes. C'est parfait si vous êtes à l'aise avec la lecture de code et la résolution de problèmes par vous-même. Mais si vous avez besoin d'assistance, c'est un point à prendre en compte.

Cela dit, les petites communautés peuvent être plus soudées et plus réactives. J'ai déjà obtenu des réponses à des problèmes GitHub sur de petits projets en quelques heures, alors que pour les gros projets, cela peut parfois prendre des semaines.

Quelles sont les prochaines étapes pour les alternatives à OpenClaw ?

Le marché des alternatives à OpenClaw évolue à une vitesse fulgurante. Vraiment très vite.

Les discussions au sein de la communauté indiquent que de nombreux développeurs créent des alternatives. Et ils ont raison. Il existe déjà de nombreux projets inspirés d'OpenClaw, et de nouveaux sont régulièrement lancés.

La tendance que j'observe : la spécialisation. Au lieu de chercher à égaler OpenClaw fonctionnalité par fonctionnalité, les développeurs les plus avisés se spécialisent dans des créneaux précis :

- Implémentations axées sur la sécurité (IronClaw, Safeclaw)

- Versions minimales/auditables (nanobot, mini-griffe, PicoClaw)

- Optimisations spécifiques au langage (basées sur Rust, Python ou Go)

- Assemblages spécifiques au matériel (Raspberry Pi, microcontrôleurs, périphériques de périphérie)

C'est une bonne chose. OpenClaw n'a pas vocation à convenir à tous. Disposer d'alternatives spécialisées vous permet de choisir l'outil le mieux adapté à votre cas d'utilisation spécifique.

En conclusion : il n’existe pas de solution unique et optimale.

Après deux semaines de test de ces alternatives, voici ce que je sais avec certitude : il n’existe pas d’alternative “ idéale ” à OpenClaw. Tout dépend de vos priorités.

- Si vous développez une application pour la production, ZeroClaw est la solution la plus judicieuse. Ce framework est mature, bénéficie d'une communauté active et son architecture basée sur Rust garantit performance et sécurité.

- Si la confidentialité est primordiale, vous avez le choix entre IronClaw et SafeClaw. IronClaw si vous avez besoin de fonctionnalités LLM, SafeClaw si son système basé sur des contraintes vous convient.

- Si vous souhaitez comprendre le fonctionnement des agents d'IA, Nanobot est idéal. La taille réduite du code source est un atout, et non une limitation. Vous acquerrez une compréhension approfondie du système, et ces connaissances seront transférables.

Franchement ? OpenClaw reste un excellent choix pour de nombreux utilisateurs. Les inquiétudes liées à son acquisition sont légitimes, mais pour la plupart des gens, les fonctionnalités et le soutien de la communauté compensent largement les risques.

L'essentiel est d'adapter l'outil à vos besoins. Ne vous laissez pas influencer par la mode. Tenez compte de vos exigences en matière de sécurité, de vos contraintes de ressources, de votre expertise technique et de votre cas d'utilisation spécifique.

L'avantage des logiciels libres, c'est qu'on n'est pas prisonnier d'un système figé. Essayez-en plusieurs. Voyez ce qui vous convient. Développez ce qui fonctionne.

La véritable leçon à tirer de l'explosion des alternatives à OpenClaw est la suivante : nous sommes dans une phase expérimentale. La situation n'est pas encore stabilisée. De nouveaux projets verront le jour, certains disparaîtront et quelques-uns deviendront des plateformes opérationnelles.

Restez curieux, restez prudent et effectuez des tests approfondis avant de confier des tâches importantes à un système autonome.

Envie d'essayer une alternative à OpenClaw ? Commencez par ZeroClaw pour plus de stabilité, nanobot pour plus de simplicité, ou explorez les dépôts GitHub et découvrez les dizaines d'autres options. Le paysage des agents IA évolue rapidement : c'est le moment idéal pour expérimenter.

Questions fréquemment posées

OpenClaw vaut-il encore la peine d'être utilisé après son rachat par OpenAI ?

Oui, pour la plupart des utilisateurs. Le soutien d'OpenAI apporte davantage de ressources, des audits de sécurité renforcés et un développement continu. Le code reste open source. La principale préoccupation concerne la confidentialité des données : si l'accès potentiel d'OpenAI à vos données d'utilisation vous inquiète (même s'ils affirment le contraire), envisagez une solution auto-hébergée comme IronClaw ou ZeroClaw.

Quelle alternative à OpenClaw est la plus sûre ?

Safeclaw possède le modèle de sécurité le plus robuste car il n'utilise pas de LLM, éliminant ainsi totalement les attaques par injection de prompt. Parmi les alternatives basées sur un LLM, IronClaw est probablement la plus sûre grâce à sa conception axée sur la confidentialité, son fonctionnement hors ligne et la sécurité de la mémoire Rust. ZeroClaw arrive en deuxième position.

Est-il possible d'exécuter des alternatives à OpenClaw sur un Raspberry Pi ?

Oui. PicoClaw est conçu spécifiquement pour cela. nanobot et mini-claw fonctionnent également sur Raspberry Pi 4 et versions ultérieures. OpenClaw, en revanche, est trop gourmand en ressources pour la plupart des ordinateurs monocartes. Safeclaw fonctionne parfaitement sur Raspberry Pi grâce à ses faibles besoins en ressources.

Ces alternatives sont-elles compatibles avec les intégrations d'OpenClaw ?

Pas directement. Chaque solution alternative possède sa propre architecture et son approche d'intégration. Cependant, la plupart prennent en charge des concepts similaires (bots Discord, bots Telegram, planification, appels API), ce qui permet de reproduire des fonctionnalités même avec une configuration différente. La conception modulaire de ZeroClaw facilite l'ajout d'intégrations personnalisées.

Ai-je besoin de connaissances en programmation pour utiliser les alternatives à OpenClaw ?

Pour la plupart, oui. OpenClaw offre une meilleure documentation et une communauté plus importante pour aider les utilisateurs non techniques. Les alternatives supposent généralement une bonne maîtrise des outils en ligne de commande, des fichiers de configuration et des notions de programmation. NanoClaw avec Claude Code est peut-être le plus accessible aux non-développeurs, mais une certaine culture technique reste nécessaire.

Comment se protéger contre les attaques par injection rapide ?

Utilisez Safeclaw (l'absence de LLM empêche toute injection de requêtes), ou mettez en œuvre des processus stricts de validation et d'approbation des entrées dans d'autres agents. Ne laissez jamais votre agent lire des données non fiables (e-mails, contenu web, soumissions d'utilisateurs) et agir immédiatement sans vérification humaine. Exécutez votre agent dans un environnement isolé (sandbox) avec des permissions limitées. Claude Opus est plus résistant que d'autres modèles, mais aucun LLM n'est totalement infaillible.

Quelle alternative possède la meilleure documentation ?

ZeroClaw possède une documentation assez complète, même si elle n'égale pas les guides collaboratifs d'OpenClaw. La plupart des alternatives plus modestes n'ont qu'une documentation officielle minimale ; il faut donc se plonger dans le code source. La documentation de nanobot est succincte, mais la taille réduite du code permet d'en étudier facilement les sources.